Kwak Kyoung Ju lluita contra atacants invisibles. Resten en la immensitat del ciberespai. Sovint, els atacs es descobreixen quan ja és massa tard. I, tot i això, sent una familiaritat estranya amb els enemics. Quasi com si visqués amb ells sota el mateix sostre. Kwak, de 33 anys, és ciberanalista i treballa al Financial Security Institute, prop de Seül. Es tracta d’una organització que ha de protegir els bancs sud-coreans dels hackers. La tasca de Kwak és assegurar i analitzar les pistes. Recull empremtes digitals electròniques, per dir-ho així, amb les quals els atacants involuntàriament delaten alguna cosa sobre ells mateixos.

Sobre l’activitat, el treball, els clients i els companys, Kwak revela pocs detalls. Aquesta ocultació té bons motius: ell mateix es compara amb un investigador que espia terroristes. No vol donar cap pista sobre com de prop els té. Cada dia, Kwak observa ciberatacs als bancs de Corea del Sud. Ha analitzat milers de codis de programari. Per als aficionats sols són mojibakes, però Kwak les llegeix com si fossin una escriptura que revela alguna cosa sobre els programadors. I, així, ha descobert que els hackers treballen a un ritme semblant al d’ell. I que cada vegada són més astuts i més perillosos.

Kwak mostra una infografia que reprodueix els atacs al llarg del dia. A les 9 del matí comencen i a migdia s’aturen durant una hora. Entre les 17 i les 19 hores la corba torna a pujar de sobte. “Pel que sembla, els hackers donen importància als sopars llargs”, comenta Kwak. Després, l’activitat s’intensifica de nou. Aparentment, els hackers treballen una altra vegada després de menjar, abans d’acabar la jornada. La corba mostra que viuen en el mateix horari que Kwak. Aquest és sols un dels molts indicis que el seu enemic invisible és de Corea del Nord. L’adversari? L’exèrcit de hackers del dictador Kim Jong Un.

“Els atacs s’acumulen”, afirma Kwak. Oficialment no pot parlar sobre els hackers de Corea del Nord, per això únicament diu que “aquests dies, al darrere hi ha, en general, Andariel.” Andariel és una dimoni del popular joc d’ordinador Diablo, en què es lluita contra monstres. I és el nom d’un grup de hackers nord-coreans.

Els nord-coreans juguen en la xarxa del sud de forma cada vegada més audaç. I no només allí: colpegen el món sencer, des de Califòrnia fins a Polònia i Bangladesh. Aparentment, sota la pressió de les sancions per tal que el país abandoni el seu programa nuclear i de míssils, Corea del Nord ataca més bancs i borses de bitcoins per aconseguir ingressos. Segons els càlculs, el règim hi podria robar fins a mil milions de dòlars a l’any.

La situació política a la península coreana s’ha calmat un poc des que en el discurs d’any nou Kim Jong Un va proposar al sud començar diàlegs bilaterals i enviar esportistes del nord als Jocs Olímpics d’Hivern a Pyeongchang. Però els ciberatacs lucratius continuen.

Corea del Nord, justament

Durant molt de temps va ser considerada subdesenvolupada en matèria tecnològica. Com a país amb només 1.024 adreces IP en què la majoria dels 25 milions d’habitants no tenen accés a internet. Com a Estat mafiós que, amb mètodes més aviat antiquats com la falsificació de diners, el tràfic de drogues o el contraban d’armes, aconsegueix les divises necessàries per al seu programa nuclear. El país sembla massa pobre per ser temut com a ciberpotència.

Mentrestant, però, els serveis d’intel·ligència occidentals estan inquiets en vista de la freqüència amb què els ciberguerrers de Kim d’arreu del món s’infiltren en xarxes de governs, bancs i empreses. I en vista del seu saber fer tècnic. Encara que a Corea del Nord li agradi ser antiquada, posa molta energia i recursos en la formació de la nova generació de hackers. No sols amenaça el món amb les seves armes nuclears. Cada vegada es fa més evident que el país estaria en condicions d’atacar infraestructura crítica, i amb això debilitar en part la vida econòmica en països com ara Corea del Sud, Japó o els EUA.

Tal com passa amb les armes nuclears, per al país empobrit els atacs de hackers presenten una possibilitat rendible. Compensen l’avantatge tecnològic de Corea del Sud i dels EUA en sistemes d’armes convencionals. Es diu que Kim les va denominar una vegada “arma màgica”.

Ja als anys 90, Kim Jong Il, el pare de l’actual governant, va reconèixer la importància d’aquesta nova estratègia. Es van enviar els primers nord-coreans a la Xina per aprendre el hacking. Avui, els joves es formen com a hackers en els instituts. En l’ICPC, el concurs de programació internacional dels instituts, els estudiants de la Universitat Kim Chaek de Pyongyang ocupen les primeres posicions.

Kim Heung Kwang, de 57 anys i antic professor d’informàtica, es va formar juntament amb els ciberespies de Kim. Va fugir al nord el 2004 després d’haver estat descobert. Mentrestant, va fundar una organització a Seül que ajuda els intel·lectuals nord-coreans.

“Al principi, el nord sobretot jugava a desxifrar codis i a aconseguir documents secrets”, ens comenta. Però l’actual dictador està consolidant els ciberatacs com una arma poderosa militarment. “El seu objectiu és, en cas d’urgència, poder destruir també infraestructures enemigues com per exemple centrals nuclears o gasoductes.”

El perill sembla real: ja fa tres anys els hackers es van filtrar en els ordinadors de Korea Hydro&Nuclear Power, l’explotador de la central nuclear sud-coreana. No van cometre actes de sabotatge, però van demostrar que estaven en condicions de crear caos i confusió. Aquesta és la tàctica antiga que el règim segueix des de sempre: intimidar o eliminar l’enemic.

Corea del Sud, diuen, és especialment fàcil de penetrar. El país disposa d’internet ràpid i està tan instaurat com poques altres economies polítiques. Quasi tot s’administra i es controla digitalment: des de clavegueres o centrals nuclears fins a míssils de defensa. Això fa de Corea del Sud un objectiu fàcil per al ciberterror.

El març de 2017, el grup Andariel, observat pel caçador de hackers Kwak, va atacar 63 caixers automàtics a Corea del Sud. Els hackers van utilitzar punts dèbils en els seus programaris per furtar dades de targetes bancàries de vora 300.000 clients. Més tard, haurien intentat vendre-les en el mercat negre xinès.

Pels codis del programari maliciós que usaven els lladres de diners digitals hi ha la sospita que viatjaven per ordre del règim de Kim a les xarxes del sud. A causa de les pistes sorprenentment semblants que havien deixat ja fa un any. Aleshores havien envaït el “centre de dades integrat” de l’exèrcit sud-coreà. Amb això haurien retirat 235 gigabytes de dades secretes, cosa que correspon a aproximadament 15 milions de pàgines impreses en paper.

En el furt virtual també hi havia plans per a “l’acte de decapitació” amb què l’exèrcit sud-coreà i els EUA volen eliminar el lideratge a Pyongyang en cas de guerra. Els ciberespies haurien capturat també els models per a les ales dels avions de combat F-15, fabricades a Corea del Sud. I a l’armer Daewoo, una de les fàbriques d’armament sud-coreanes més importants, es van robar plans per a la construcció d’embarcacions de guerra.

Corea del Nord possiblement també ha rebut suport de l’Iran per a les operacions informàtiques ofensives. Almenys així ho suposen els serveis d’intel·ligència occidentals. Les proves són principalment de naturalesa tècnica: hi ha semblances espectaculars en els programaris maliciosos utilitzats. A més, tots dos països van firmar una col·laboració tecnològica extensa.

Priscilla Moriuchi, una americana experta en Corea del Nord, vigila el país per a Recorded Future, una empresa dels EUA que s’ha especialitzat en anàlisis de dades i pronòstics de perills. Considera que el règim de Kim tracta d’assegurar la pròpia supervivència. Atesa la debilitat econòmica i les deficiències en les armes convencionals, s’ha apostat per una guerra agressiva i asimètrica.

Un atac a bancs polonesos fa quasi més d’un any mostra com de professionals són i en quina mesura procedeixen els guerrers en línia de Kim. Hi van depositar un codi maliciós, en la pàgina web de la supervisió financera polonesa. Si els representants bancaris hi accedissin, podrien contagiar-se els ordinadors dels seus instituts. Ha passat en més de 20 bancs, segons constata l’empresa de seguretat informàtica Symantec. També es van trobar rastres d’un mateix programari maliciós en la filial nord-americana del Deutsche Bank, en el BCE i en els bancs centrals de Mèxic, Veneçuela i Txetxènia.

La passada tardor va arribar a bancs de Nepal i Taiwan, on els atacants van intentar capturar aproximadament 60 milions de dòlars. Els detectius van relacionar el mètode i el codi utilitzats ràpidament amb els atacs a Polònia i amb el robatori digital de banc que fins ara probablement és el més espectacular de la història: a principi de 2016, quan es furtaren més de 81 milions de dòlars del Banc Central de Bangla Desh. El dany podria haver estat en cara més gran, ja que els atacants intentaren robar més de 950 milions de dòlars.

Els hackers utilitzen com a obridor de portes els punts dèbils en el programari del sistema de transacció Swift, al qual estan connectats més de deu mil instituts financers d’arreu del món. Els detectius d’EUA i els experts en seguretat informàtica acusen Corea del Nord dels atracaments globals. Les anàlisis forenses indiquen una escriptura comuna dels hackers extraordinàriament actius. En una conferència sobre seguretat, fins i tot el subdirector de l’Agència de Seguretat Nacional (NSA, sigles en anglès), generalment discreta, va explicar públicament (per a sorpresa de molts) la primavera de 2017 que aquí un Estat desvalisa públicament bancs: “És un esdeveniment greu!”

Els detectius dibuixen una línia directa entre els atacs més recents i els dels hackers a l’estudi cinematogràfic Sony Pictures del 2014. Aleshores, un grup anomenat “Guardians of Peace” va paralitzar la major part dels ordinadors de la companyia. Va robar i difondre correus electrònics comercials i dades personals d’empleats per la xarxa. També es van publicar en línia pel·lícules i projectes inèdits.

Els hackers van exigir que Sony renunciés a la data d’estrena de The Interview, una comèdia que tractava d’un atemptat a Kim Jong Un. L’atac a Sony, del qual l’aleshores president Barack Obama va fer responsable Corea del Nord de manera extraordinàriament ràpida i clara, va demostrar que per als hackers de Kim no es tracta solament de diners: també persegueixen objectius polítics i estratègics.

Amb un mètode similar, també van ser piratejats el mateix any els ordinadors de l’estudi cinematogràfic britànic Mammoth Screen. L’empresa volia produir un drama televisiu, Opposite Number, que tractaria sobre el rapte d’un científic nuclear per Corea del Nord.

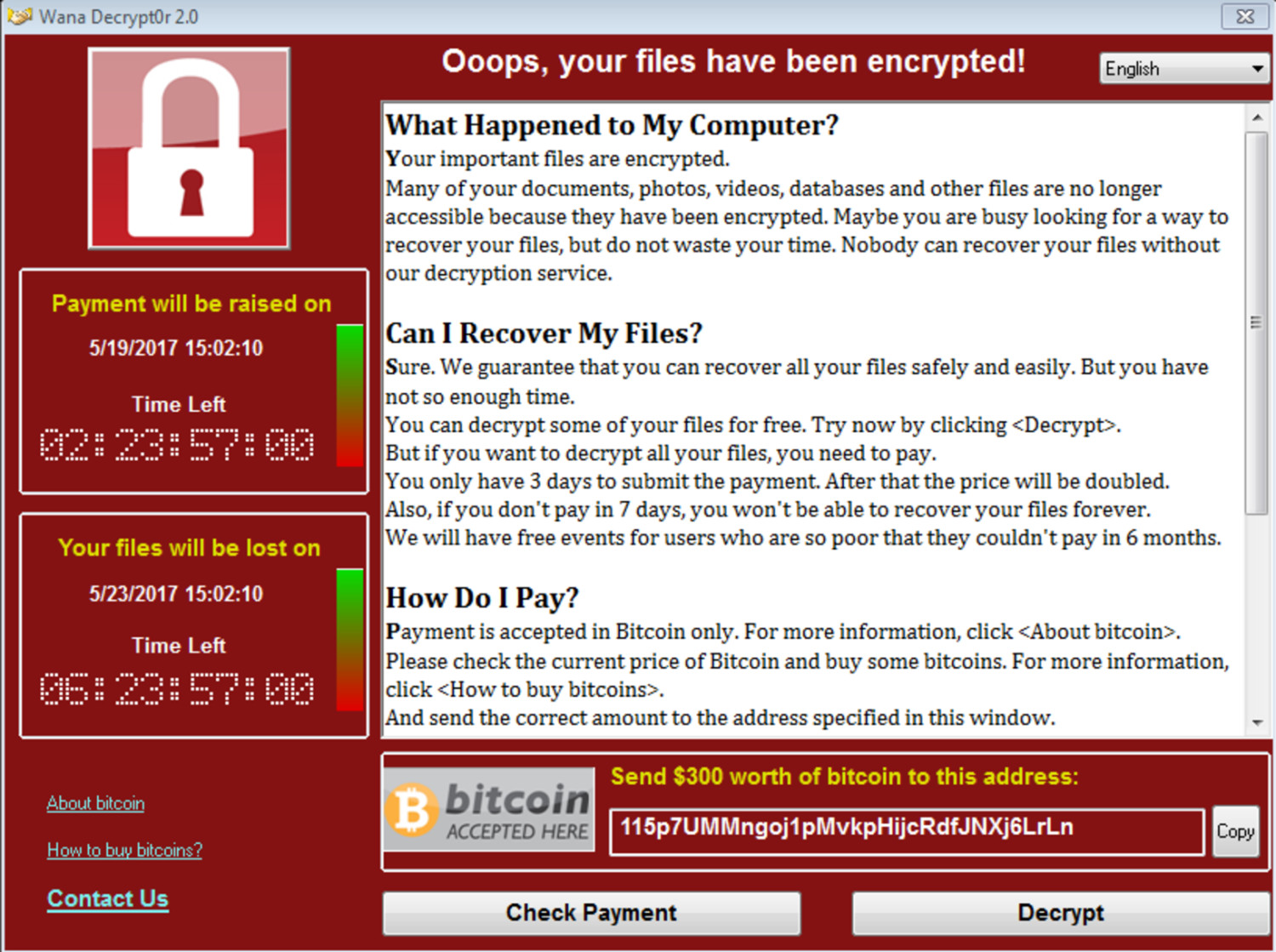

Els cibercriminals en el servei públic també estan en la xarxa com a xantatgistes de rescat. L’atac WannaCry, que va paralitzar al maig més de 200.000 ordinadors en aproximadament 150 països, és un dels xantatges digitals més arrasadors ocorreguts fins ara.

Poc abans de Nadal Tom Bosser, l’assessor de Seguretat Nacional de la Casa Blanca, va assignar-ne oficialment al règim de Kim la responsabilitat. Va fer públic també que Facebook i Microsoft formaven part directament d’accions defensives dels EUA contra els hackers de Corea del Nord. Per tant, al desembre, Facebook va eliminar comptes que havien estat utilitzats per a ciberatacs. Microsoft també va prendre mesures per evitar més atacs.

Ja pel juny, a banda, els serveis d’EUA havien publicat una anàlisi tècnica conjunta del Departament de Seguretat Nacional i del FBI, que atribuïa directament les ferramentes i l’estructura utilitzades als “ciberactors del Govern nord-coreà”. Per a les autoritats dels EUA la revelació no va ser fàcil, ja que per a WannaCry els hackers de Kim havien utilitzat, entre altres coses, un punt dèbil de Windows anomenat Eternal Blue, que l’NSA havia acaparat abans per a atacs propis, i que li havia estat robat i havien filtrat. Una derrota vergonyosa.

En el tractament amb programaris de xantatge, els hackers de Kim aviat van identificar el valor de criptomonedes. Com amb WannaCry, el rescat es reclama, per regla general, en bitcoins, la moneda digital. No es comercialitza a través de bancs, sinó que s’envia i es rep directament entre els participants. Per al règim de Corea del Nord les criptomonedes són ideals per evitar sancions en el sector financer tradicional.

Per això, els ciberlladres de Corea del Nord també intenten piratejar borses de bitcoins. Últimament, els ciberatacs s’han denunciat en diverses empreses sud-coreanes en què els clients poden comprar, vendre i emmagatzemar aquest tipus de criptomoneda. En un atac declarat a mitjan desembre, els hackers haurien robat bitcoins en valor d’almenys set milions de dòlars. En l’entretant, el seu valor havia augmentat a través de plusvàlues, fins i tot a 82 milions de dòlars.

Corea del Nord també conserva comunitats de servidors en el país mateix. Aparentment, la primavera passada, el règim va començar a produir bitcoins, segons han descobert els experts de Recorded Future. Els nous bitcoins es produeixen mitjançant operacions de càlcul digitals complicades, un procés que s’anomena mining, és a dir, mineria. La mineria digital vol un alt esforç tècnic i grans quantitats d’energia. Com que a la capital, Pyongyang, alguns barris sencers només tenen electricitat durant algunes hores —o fins i tot no en tenen—, l’encàrrec de producció de bitcoins sols pot haver estat concedit per organismes públics.

Segons experts nord-americans, els autors intel·lectuals de la ciberguerra nord-coreana són membres del servei secret d’intel·ligència, l’Oficina General de Reconeixement (RGB, sigles en anglès). Les imatges per satèl·lit de la seu general “d’operacions del sud” en una autovia de Pyongyang mostren un munt de complexos d’edificis alts grisos. Experts nord-americans suposen que l’última unitat, nascuda el 2013 amb el nom d’“Oficina 121”, és al darrere de nombrosos ciberatacs. Però, mentrestant, l’armada i el partit del treball governant també disposen de ciberunitats pròpies. En total, segons calculen els experts del servei secret d’intel·ligència sud-coreà, el nord dirigeix fins a 7.000 hackers.

A més, els atacants operaven des de l’estranger, segons informa l’analista d’EUA Moriuchi. Molts joves nord-coreans ja no serien enviats cap a Xina, sinó més aviat cap a l’Índia, Malàisia o Indonèsia per estudiar especialitats pròximes a les tècniques de la informació. Des d’aquests països, molts dels atacs que els serveis secrets d’arreu del món atribueixen a Corea del Nord també estaran sota control operacional. Una quinta part dels atacs deu ser executada per l’Índia.

Les ambaixades nord-coreanes en països com l’Índia es consideren bases de l’RGB per a atacs. Quan el 2013 es van atacar bancs i mitjans de comunicació sud-coreans, les pistes es van rastrejar després a la Shenyang xinesa, on nombroses empreses nord-coreanes tenien les seves seus des de feia molt de temps.

Els ciberespies de Kim ataquen majoritàriament en petits equips. Es controlen mútuament i es pressionen força per l’èxit. “Abans de tornar al seu país han d’haver proporcionat com a mínim 100 milions de dòlars”, comenta un expert sud-coreà. Però no s’avalua seriosament quant capturen realment els nord-coreans. Fa temps que no totes les empreses i autoritats afectades anuncien que han sigut piratejades, també perquè sovint és a causa d’errors de seguretat vergonyosos. Igualment, alguns atacs es mantenen en silenci per motius tàctics, afirma l’especialista en Defensa Kwak.

Des del punt de vista del Govern nord-coreà, la ciberofensiva és un èxit complet. Per això, en els pròxims anys hauria de continuar, segons James Lewis, qui analitza les cibercapacitats de Kim per a la fàbrica d’idees de Washington, el Center for Strategic and International Studies. No obstant això, considera improbable que Corea del Nord estigui en condicions de causar, mitjançant ciberatacs, danys físics duradors com una apagada del subministrament de corrent elèctric als EUA. Un atac a una infraestructura crítica nord-americana seria una provocació extrema que no quedaria sense resposta, segons diu Lewis.

El perill en contra se sent molt imminent a Corea del Sud. Les ciberarmes en les mans del règim de Kim podrien convertir-se en una amenaça molt potent a llarg termini, com el programa nuclear, comenta Kim Seung Joo, qui abans treballava en la Korea Internet&Security Agency estatal i ara fa classes a la Universitat de Corea a Seül. En cas d’emergència, es considera possible que els hackers de Kim es pirategin en el sistema d’ordinadors de drones o míssils i així posar-los sota el seu control.

Aquest seria un escenari d’horror, per tal com aleshores el dictador Kim ja no necessitaria míssils nuclears propis. Podria simplement guerrejar amb les armes del seu enemic.

Marcel Rosenbach, Wieland Wagner

© Der Spiegel

Traducció de Maria Sanfèlix